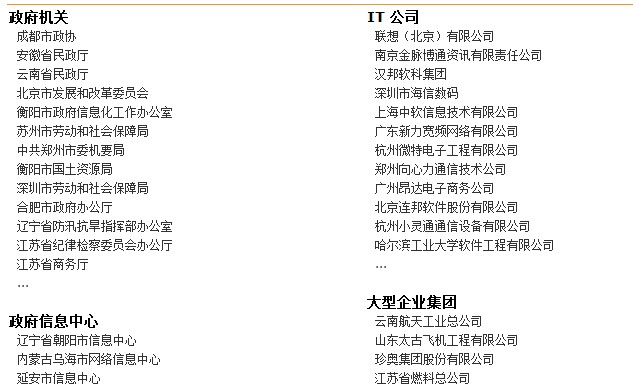

行业案例

- 首页

- 行业案例

我们的行业

- 行业总览

我们的案例

- 呼叫中心

- IT基础架构咨询-业务标准化

- 企业私有云建设

- Winmail邮件系统解决方案

- 上网行为管理

- 网络接入准入

- HPC服务构筑

- 惠普UNIX环境的扩展

- 大型工厂整体网络升级改造

行业总览

汽车

银行&证券

金融服务

政府&教育

医疗行业

制造业

零售与分销

IT 咨询

房地产服务

化工行业

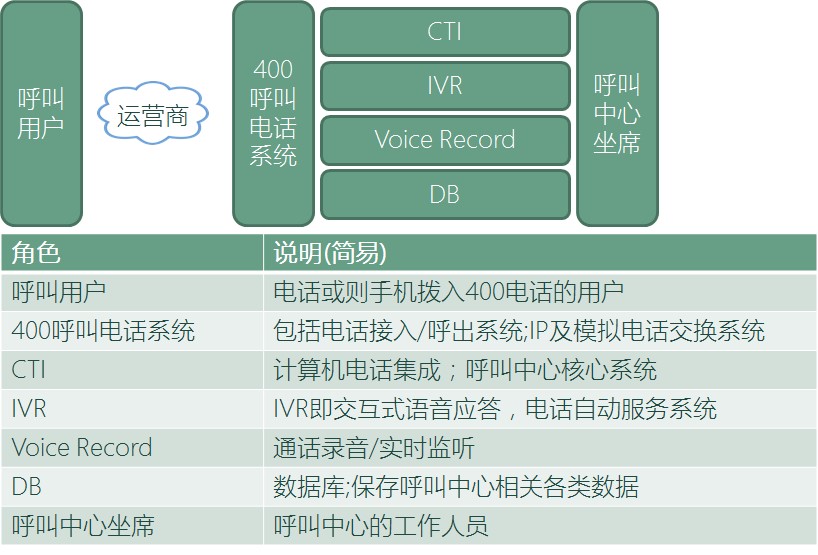

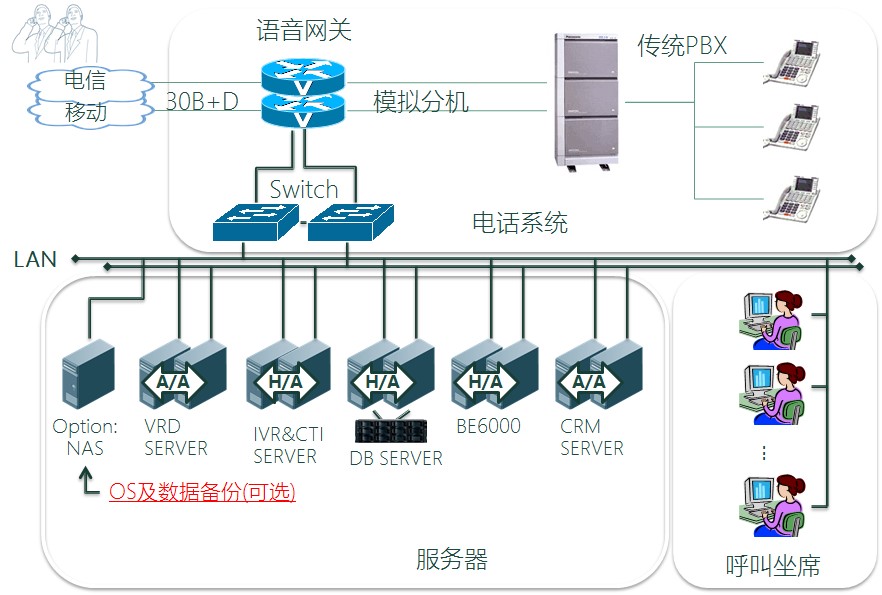

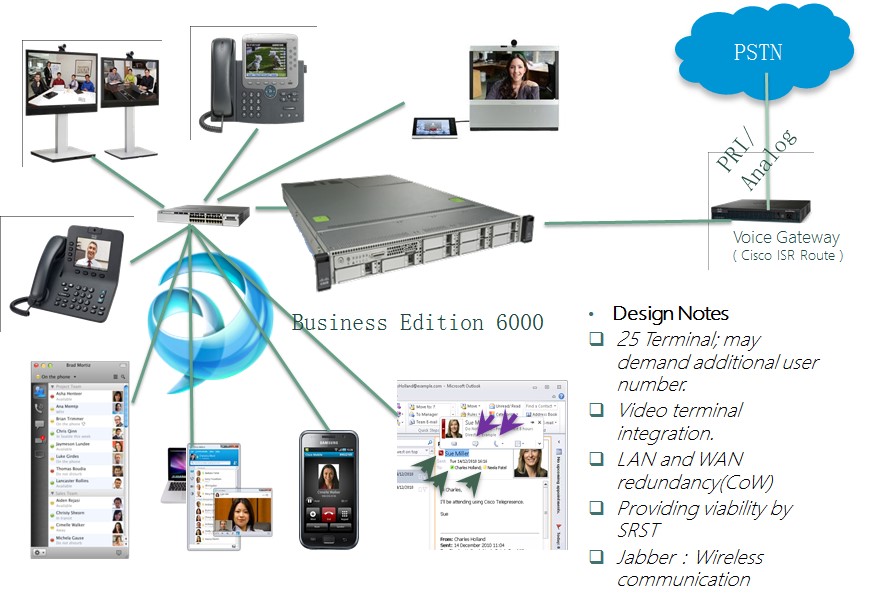

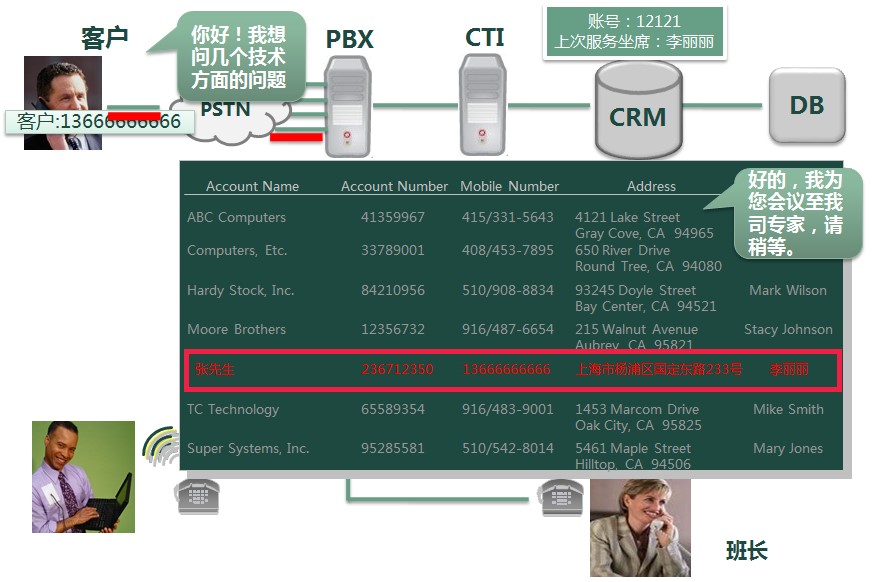

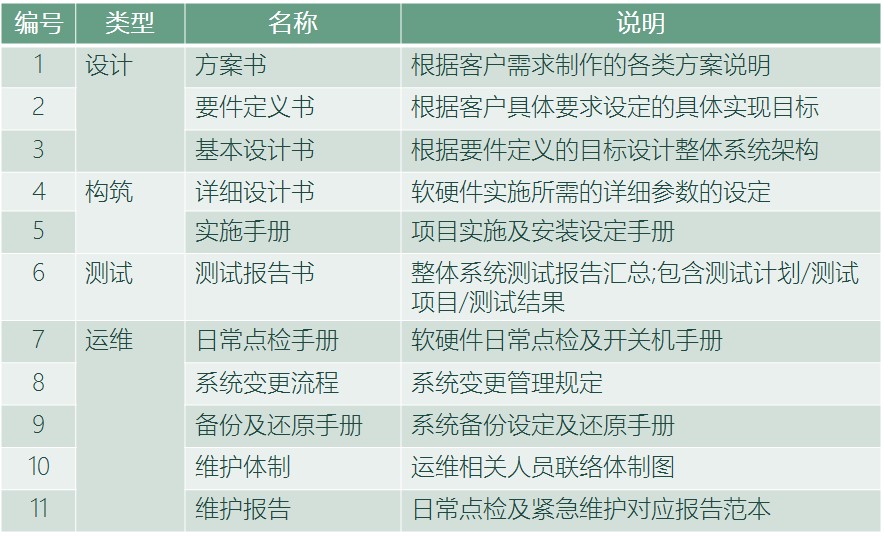

呼叫中心

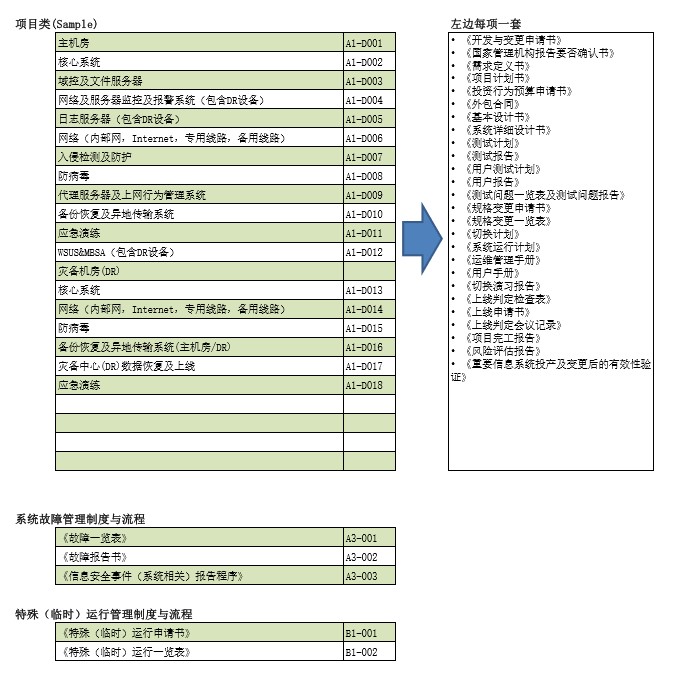

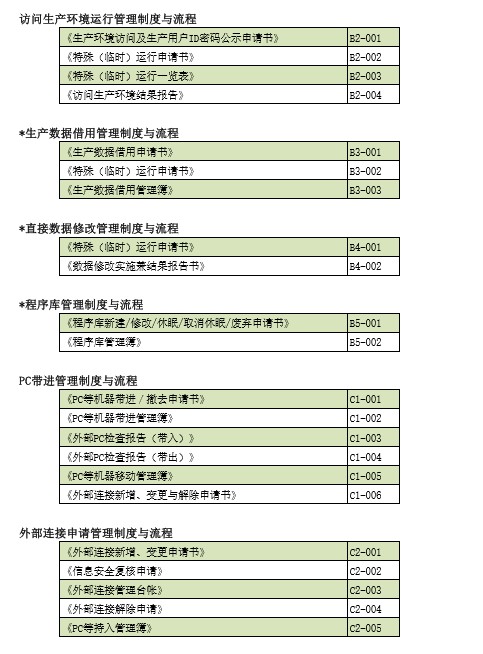

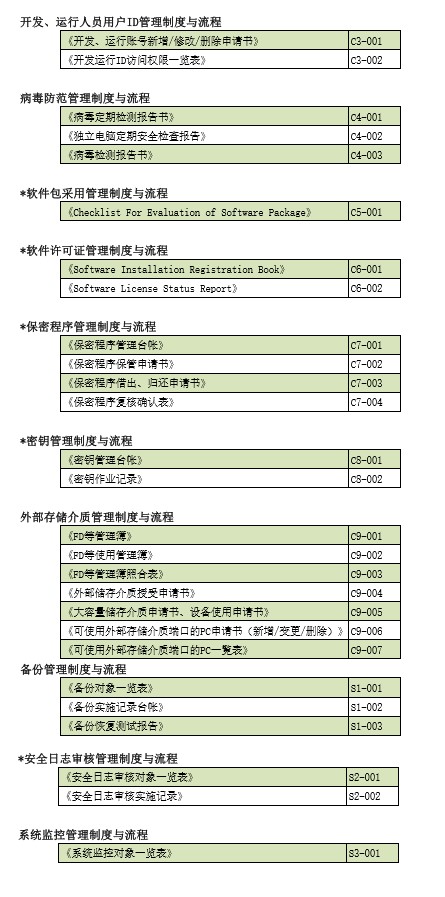

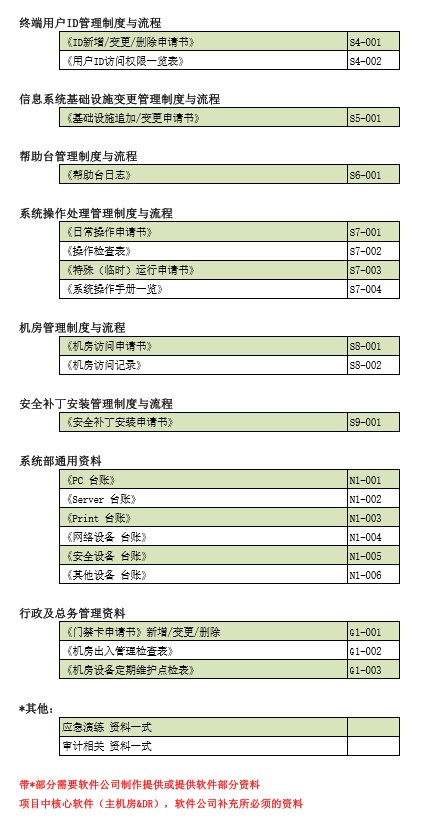

IT基础架构咨询-业务标准化

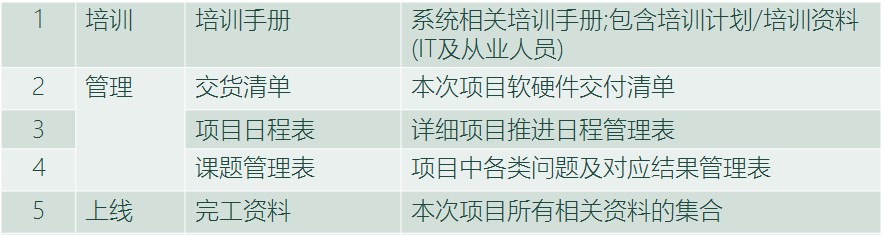

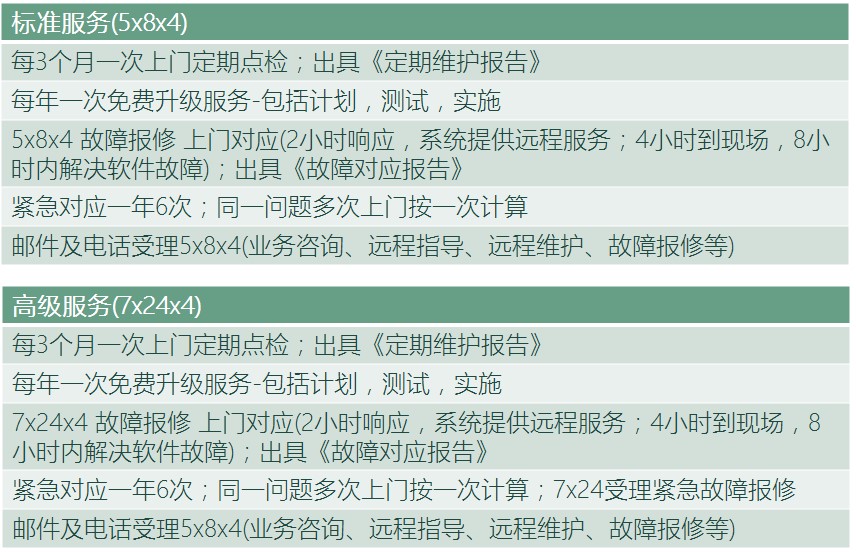

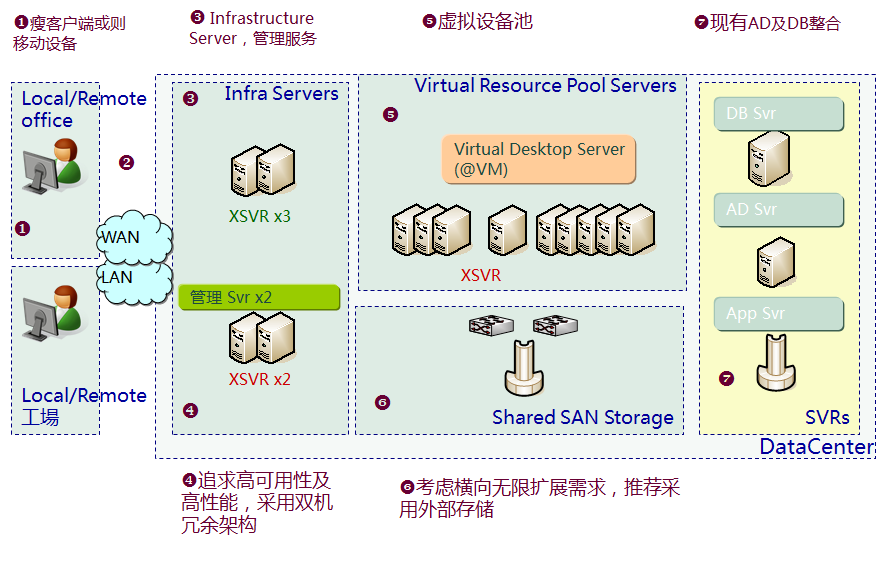

企业私有云建设

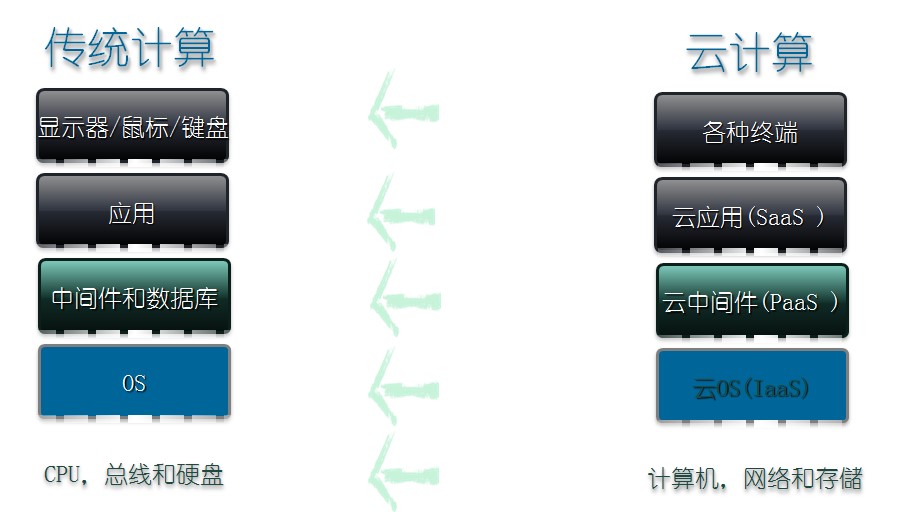

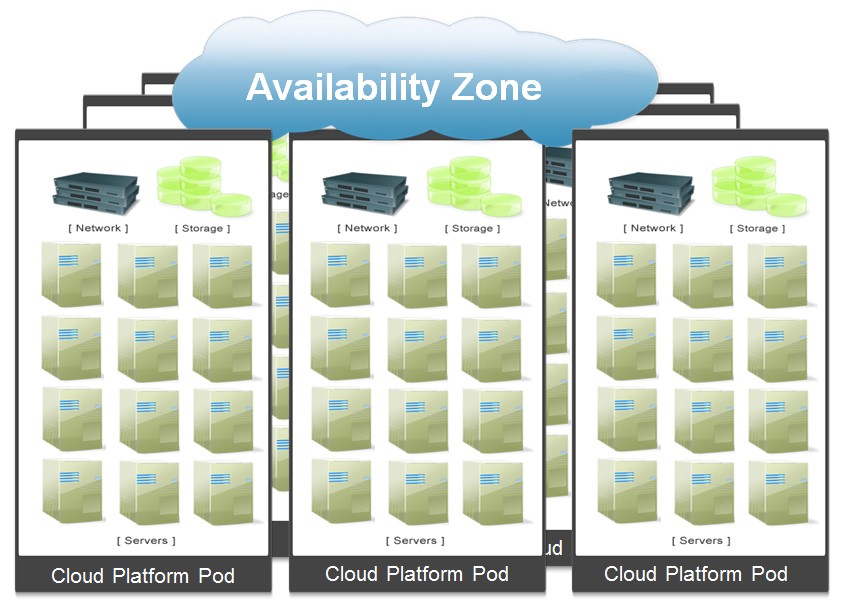

云计算的定义

云计算(Cloud Computing)是一种新兴的商业计算模型。它将计算任务分布在大量计算机构成的资源池上,使用户和各种应用系统能够根据需要获取(租用)计算能力、存储空间和各种软件服务。

云计算和传统计算模式的类比

云服务的特点

云架构具有以下特点:

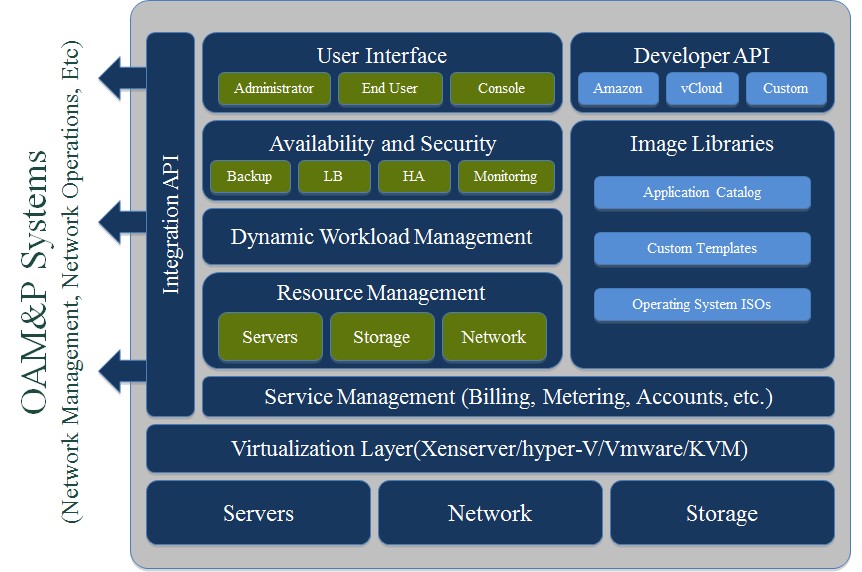

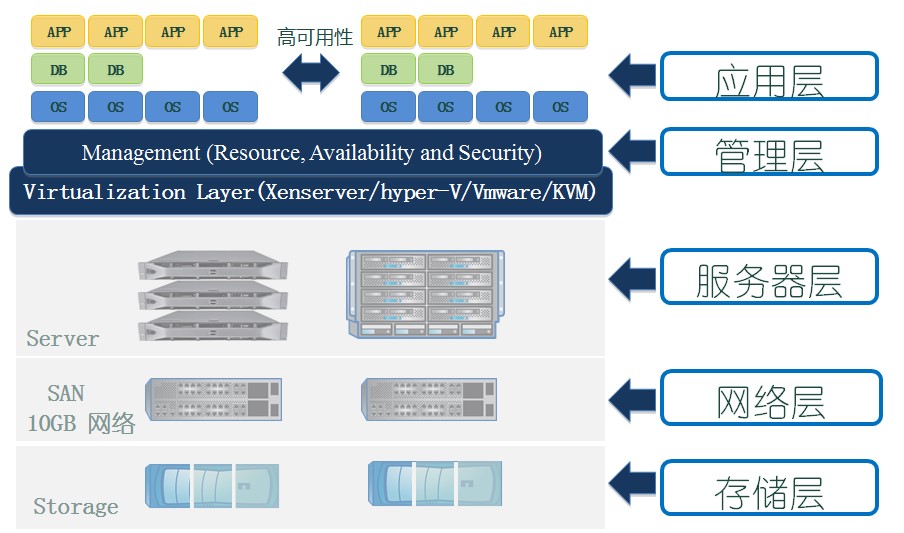

Cloud Platform逻辑架构

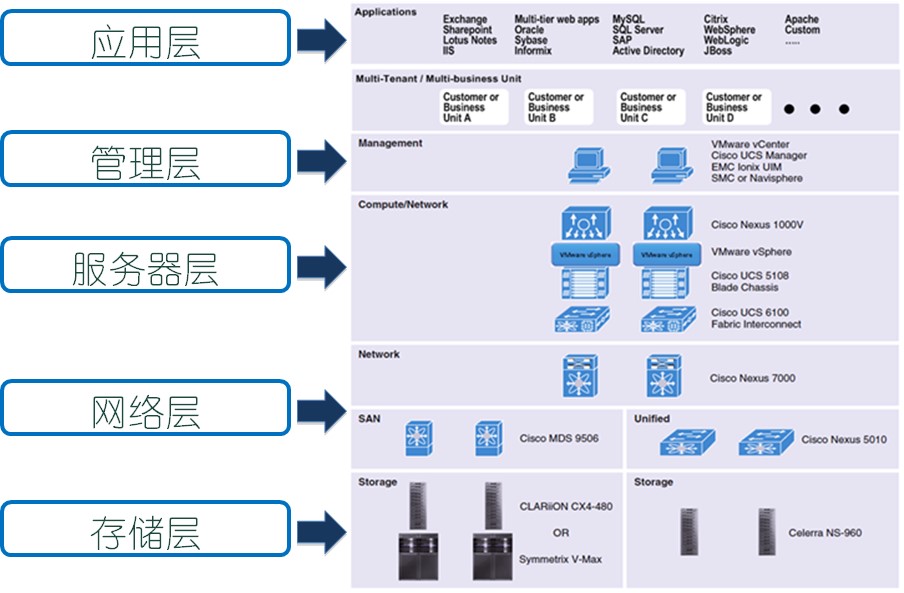

云架构示意图(列举)

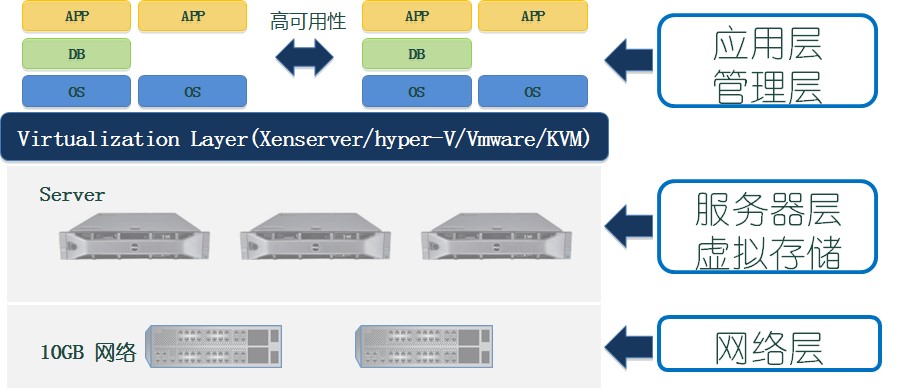

Step by Step 提升企业云服务 - 发展初期

企业发展初期资金投入有限;充分利用服务器和现有网络设备构筑初步的云架构;实现高可靠性和高性价比;为发展中期扩展打下坚实的基础。

Step by Step 提升企业云服务 - 发展中期

企业发展中期逐步追加服务器,存储,应用;保障高可靠性和高性价比的同时;稳步提升云服务。

Step by Step 提升企业云服务 - 架构完善

完善架构体系,强化管理层能力;进一步提高可靠性

Step by Step 提升企业云服务 - 无限扩展

Winmail邮件系统解决方案

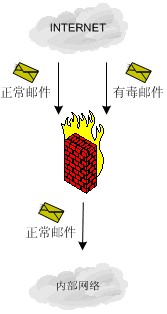

邮件功能

内嵌反垃圾邮件模块

RBL、RWL、SPF、SpamAssassin、识别虚假信头、

反向连接检查、白名单、陷阱邮箱、邮箱级过滤等

多模式邮件扫毒

全面邮箱帐号管理

完善的备份体系

多种特色功能

合理的系统架构

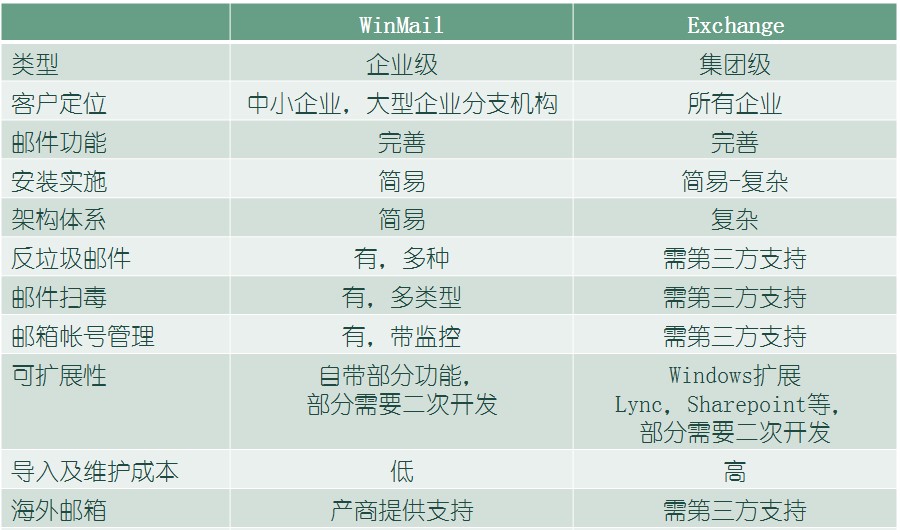

同类产品比较

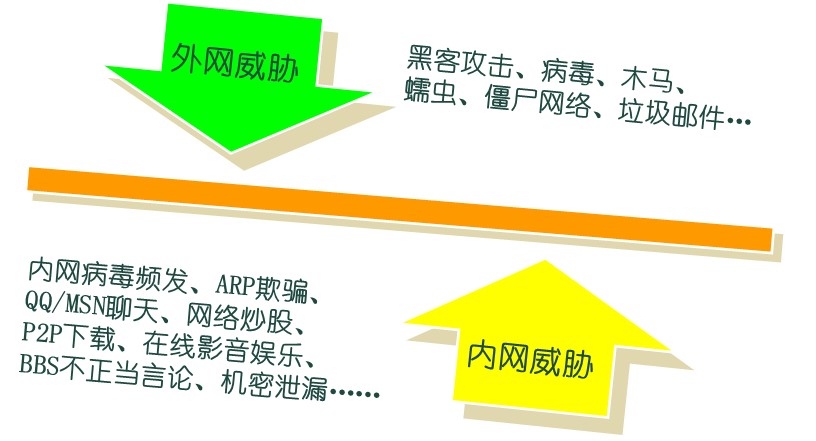

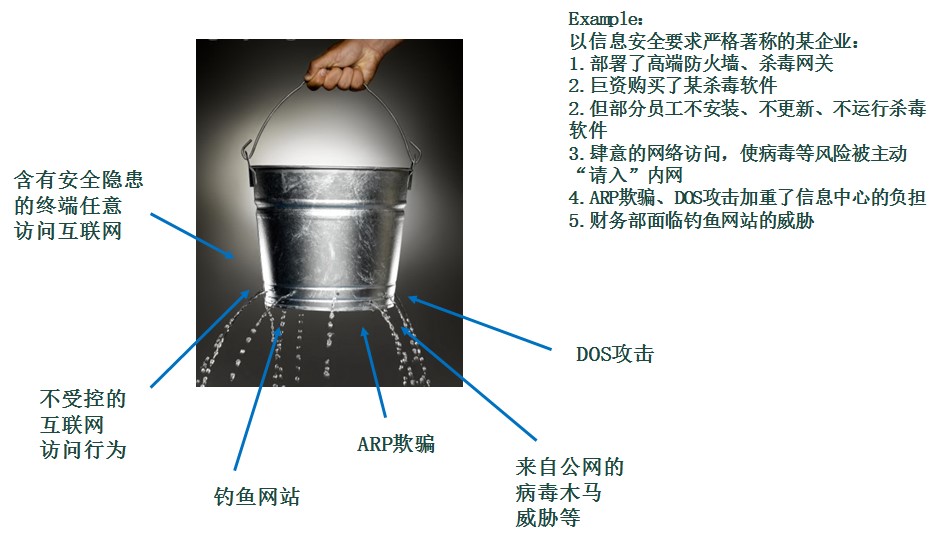

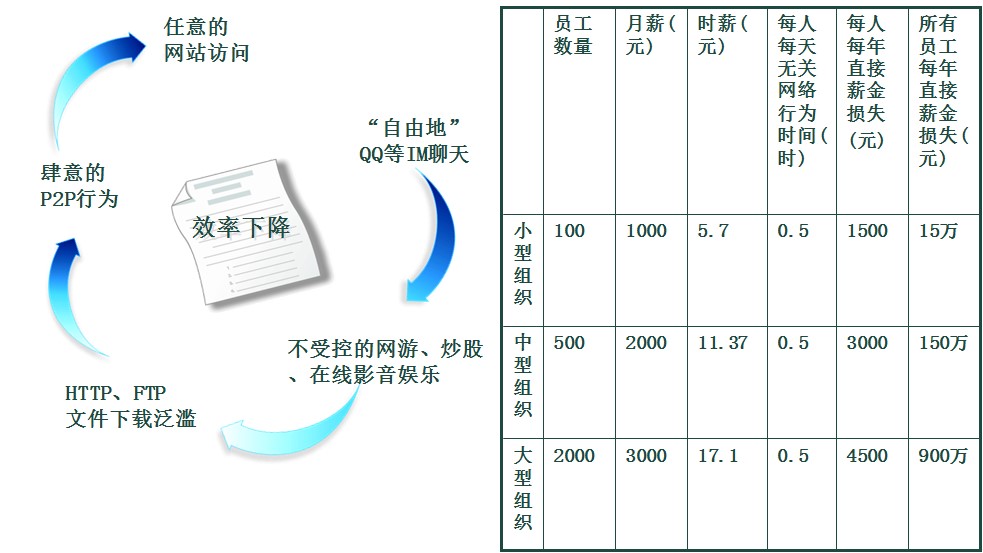

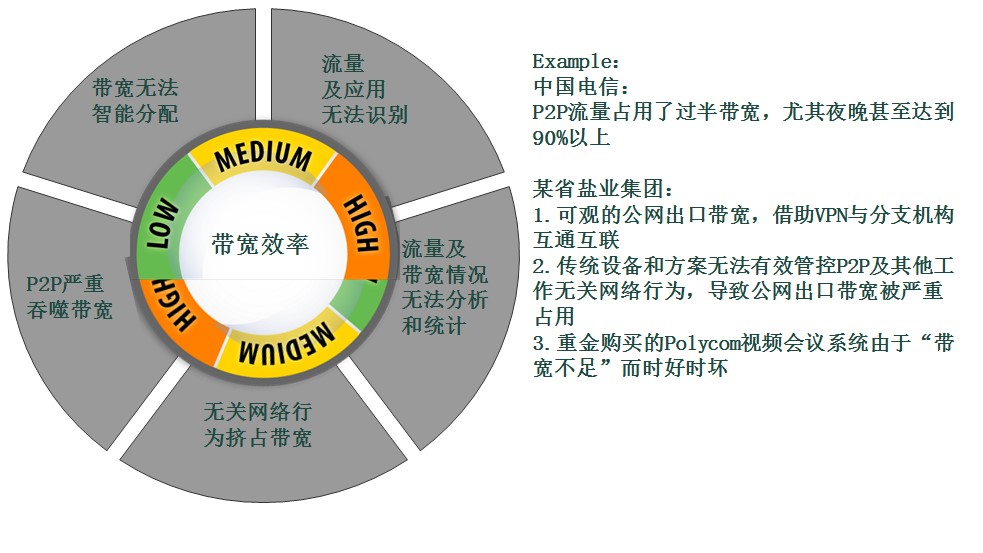

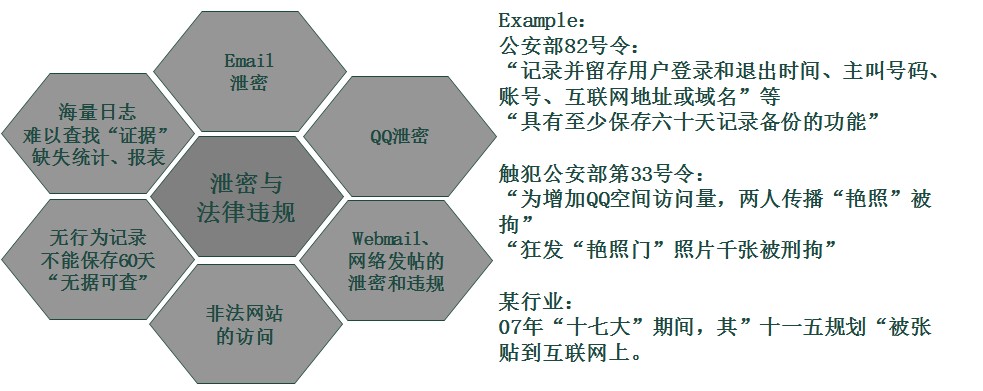

上网行为管理

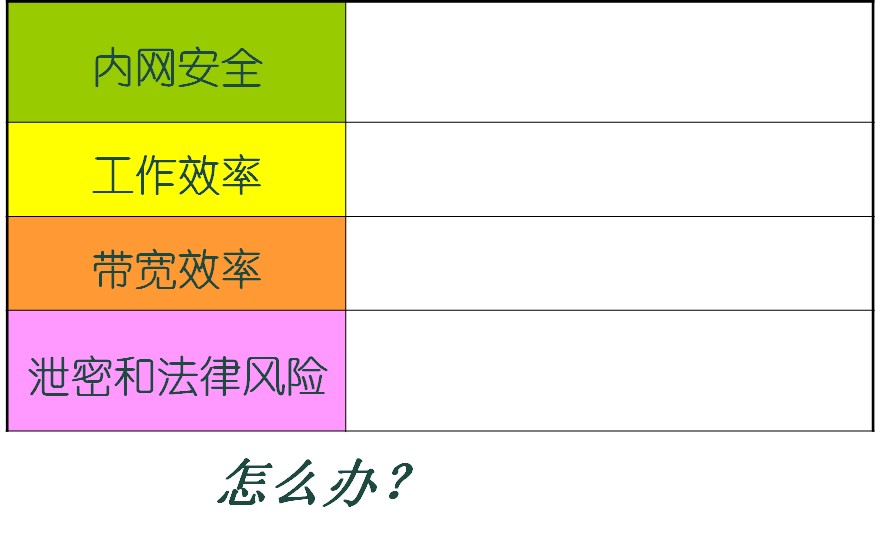

为什么需要上网行为管理产品?

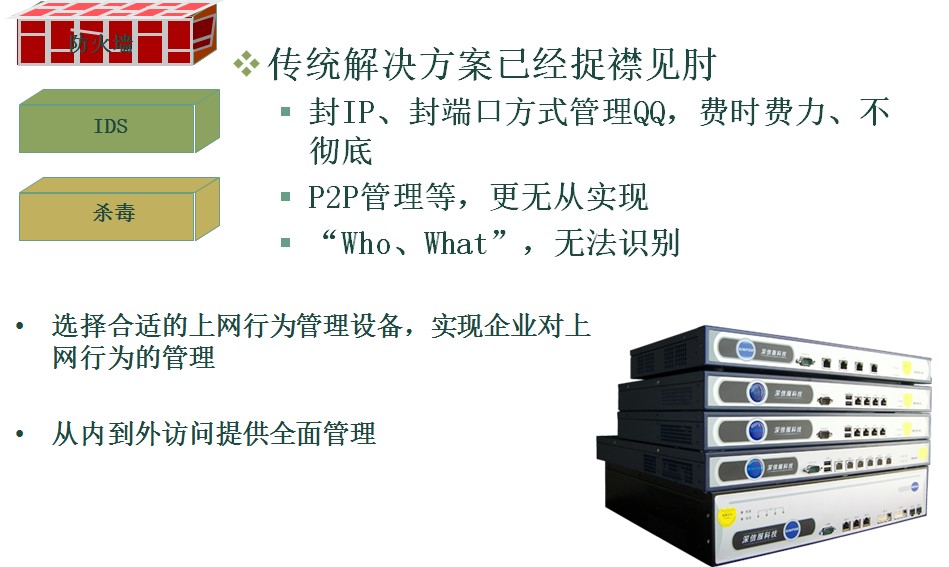

传统解决方案vs.我们的对策

上网行为管理的目标

回到开头:为什么需要上网行为管理?

企业高层角度思考

市场形势分析

上网行为管理的目标实现

产品选择的关键点

国内产品选型(例举SINFOR和网康)

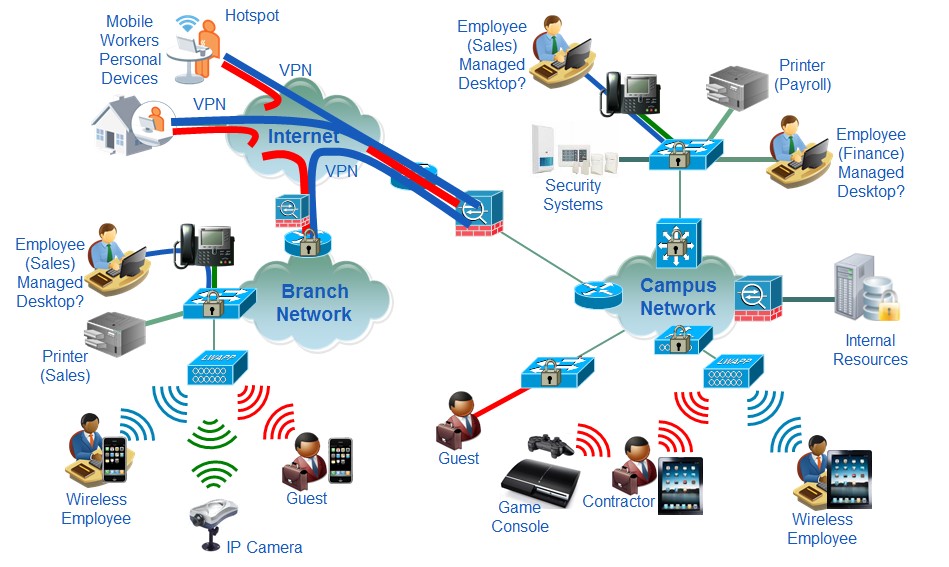

网络接入准入

概述

Cisco TrustSec可以让IT管理对任何时间、任何地点、任何人员进行基于身份的访问控制,保护他们的网络和服务。另外,该解决方案还可以提供数据完整性与保密性服务、基于策略的治理以及集中化监控、故障排除和报告服务

Cisco TrustSec 解决方案的优势:

注:无边界网络(Borderless Networks):任何人都可随时随地通过任意设备安全、可靠、无缝地连接到任意资源

Cisco TrustSec 的核心功能

无边界的网络接入

Cisco TrustSec 的核心管理平台:ISE

|

Who? Known users (Employees, Sales, HR) Unknown users (Guests) |

What? Device identity Device classification (profile) Device health (posture) |

How? Wired Wireless *** |

|

Where? Geographic location Calling Station ID SSID / Switchport |

When? Date Time Start/Stop Access |

Other? AD, LDAP or custom attributes Did user “badge in to the bldg Citizenship, etc |

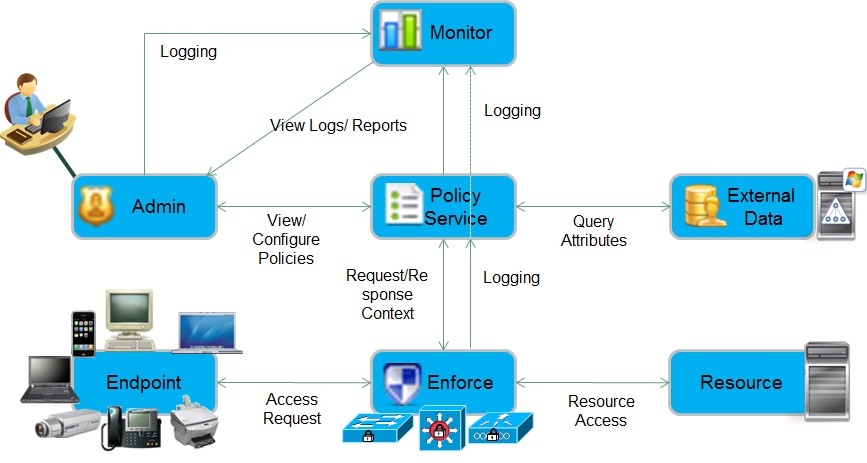

ISE:思科身份服务引擎提供了一个非常强大而灵活的基于策略的访问控制解决方案。它在同一平台上集成了身份验证、授权和记账 (AAA)、终端状态、分析和访客管理服务等功能

Context-Based Access

Who=User Identity

Managed Users/Known (Long-term)

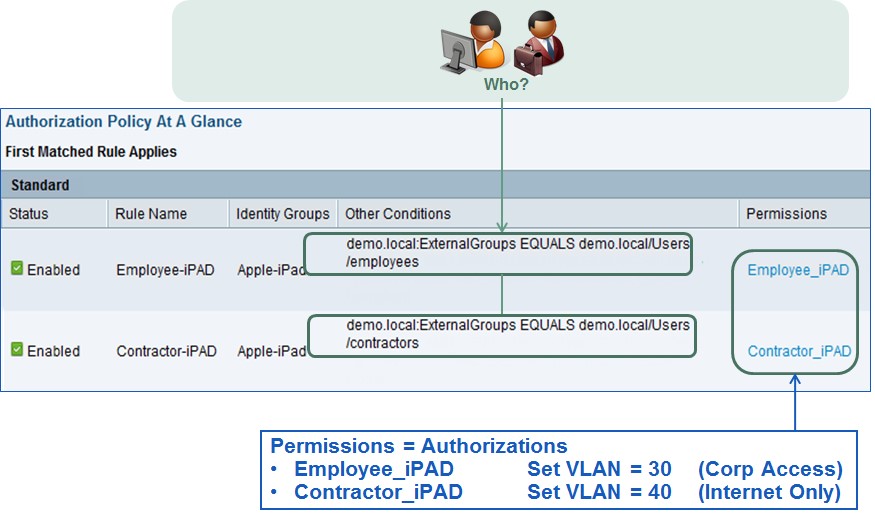

Sample Access Policy Based on "Who"

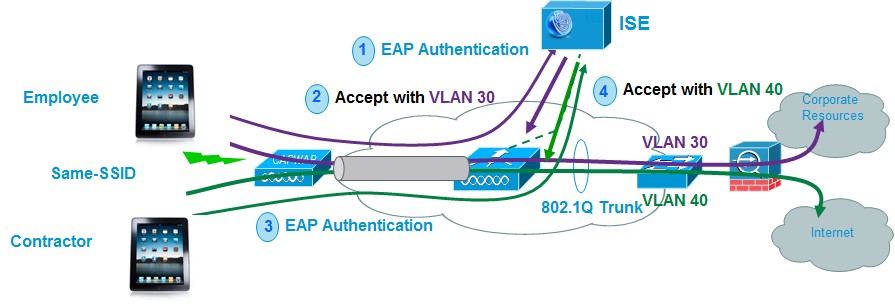

Differentiated User Policies

Differentiated User Policies

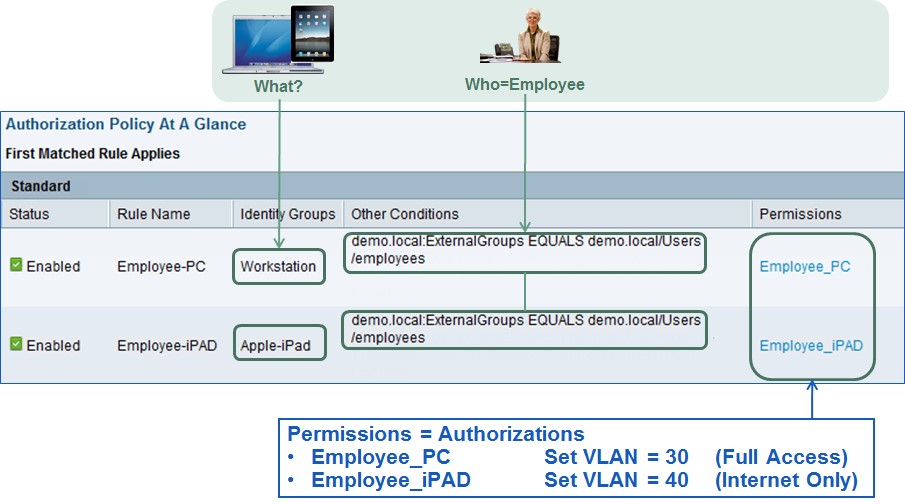

What = Device-Specific Identity, Classification, & State

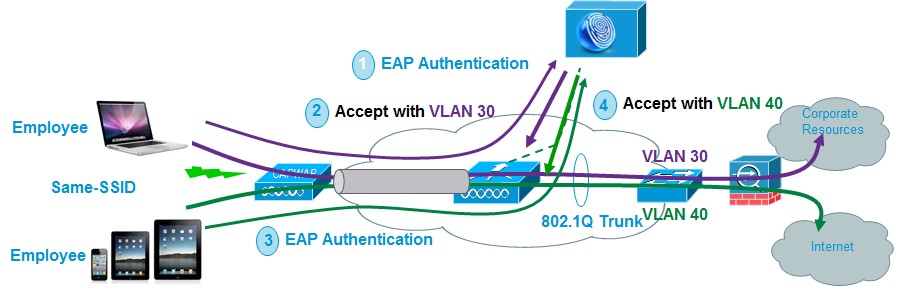

Sample Access Policy Based on "What"

Differentiated Device Policies

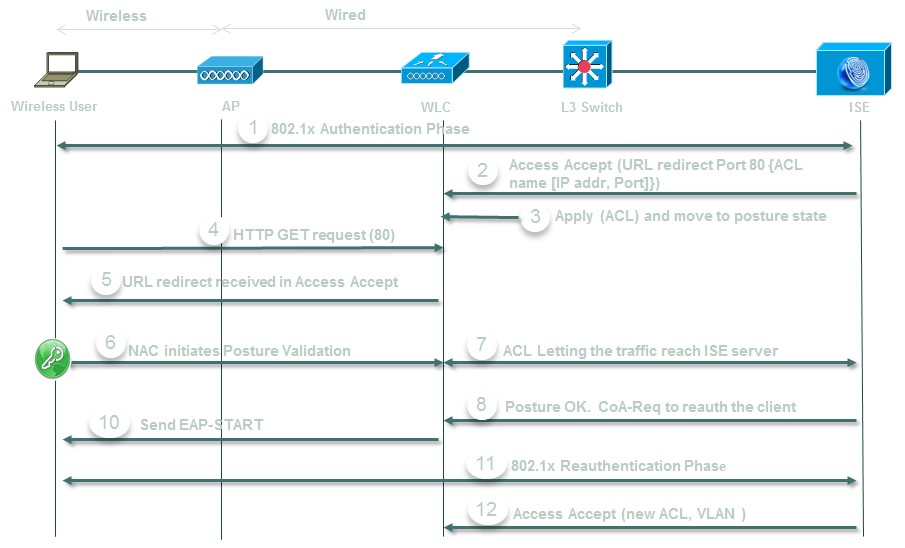

Wireless with Posture

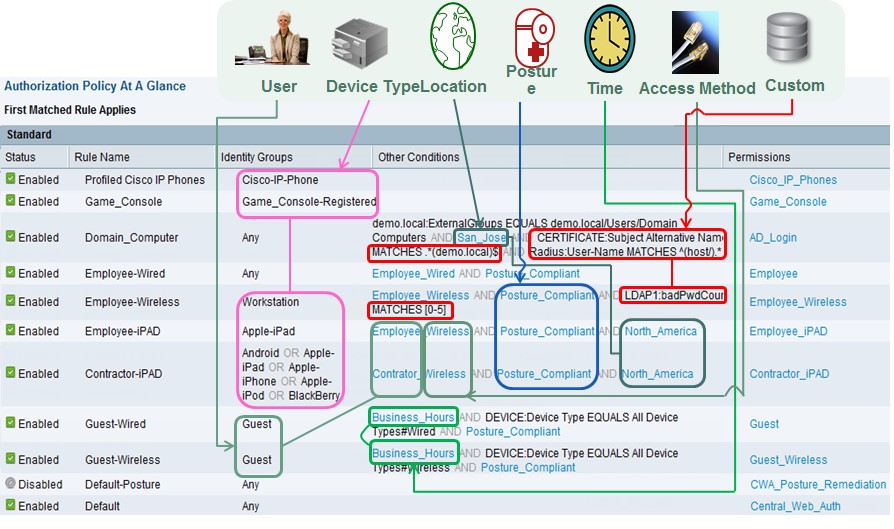

Authorization Policy Definition

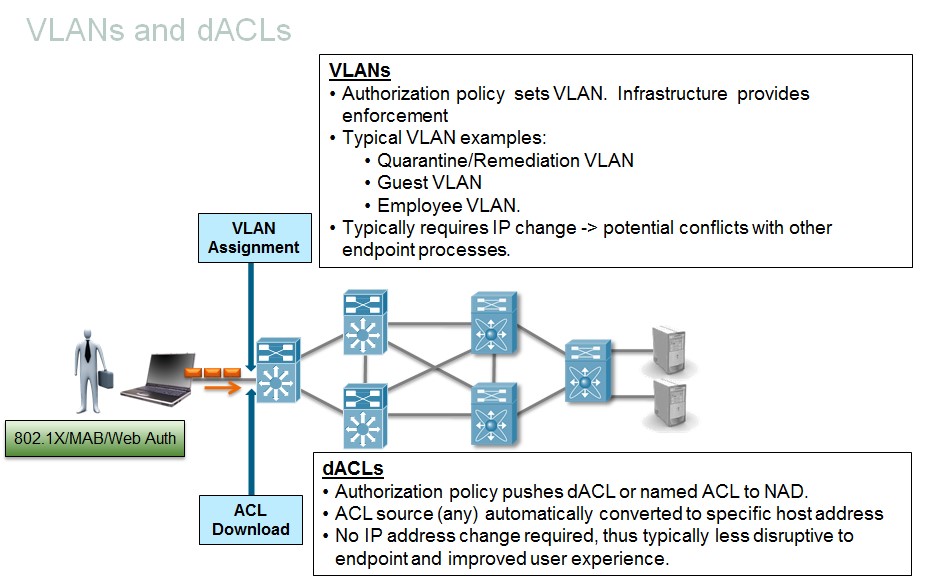

Policy Enforcement

ISE 架构

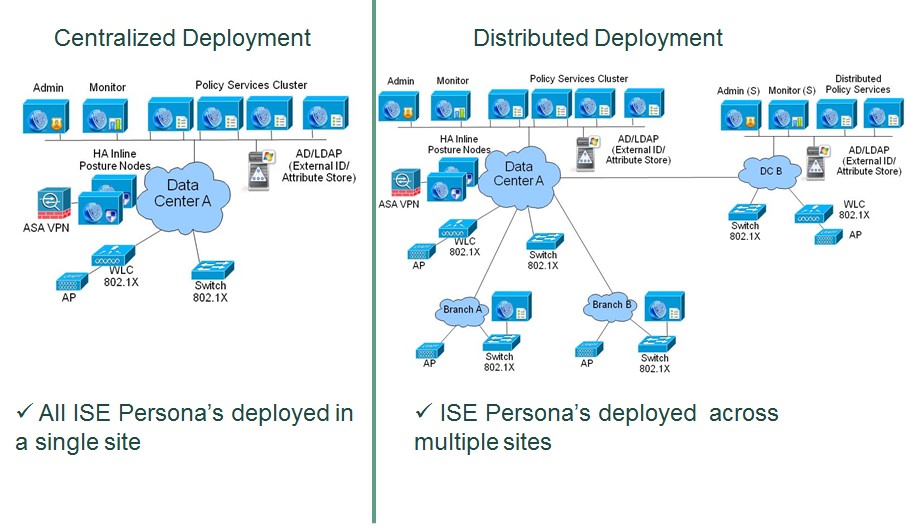

部署方式

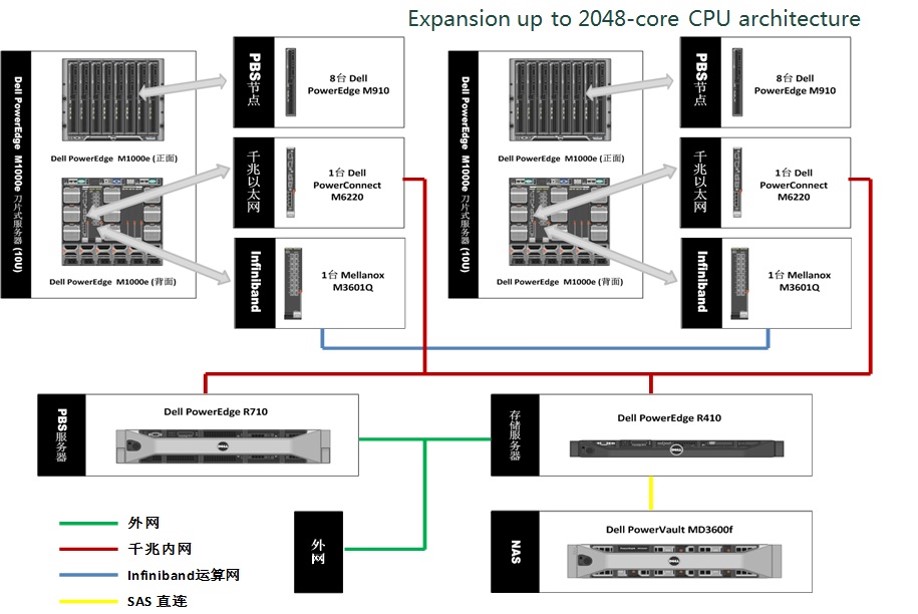

HPC服务构筑

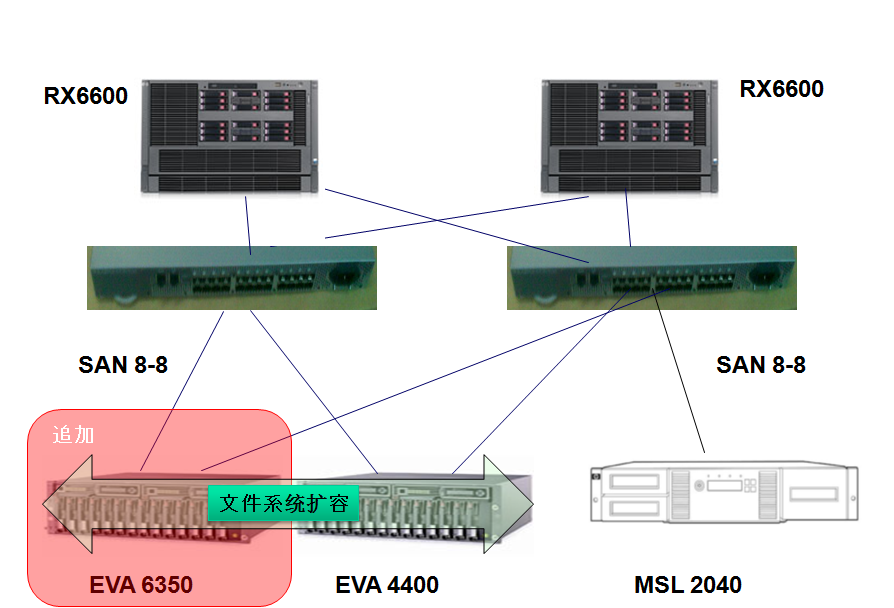

惠普UNIX环境的扩展

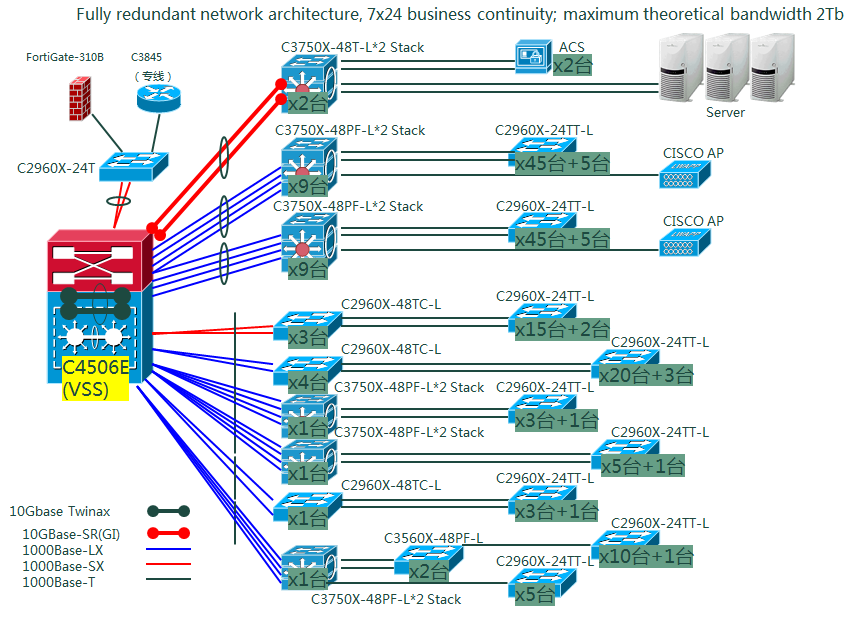

大型工厂整体网络升级改造